Les pilotes sont très critiques dans Windows car un pilote mal codé rendra Windows instable et provoquera des plantages avec un écran bleu de la mort. La plupart du temps, un fichier de pilote a une extension .sys. Lorsque quelqu'un utilise le mot «bas niveau», «noyau» ou «ring0» dans Windows, cela signifie également un pilote.

Par exemple, un enregistreur de frappe de bas niveau tel que Elite Keylogger de Widestep utilise un pilote signé pour capturer les frappes sur votre clavier. Royal Hack, un outil de triche célèbre pour CounterStrike utilise le pilote ring0 pour éviter la détection Valve Anti-Cheat (VAC). Les rootkits sont un type de malware qui utilise un pilote pour masquer son existence et l'empêcher d'être facilement détecté. De nombreux logiciels de sécurité tels que l'antivirus, Zemana Anti-Logger, KeyScrambler Premium utilisent également des pilotes. Comme vous pouvez le voir, les pilotes sont très puissants et heureusement, ce n'est pas quelque chose qu'un programmeur peut coder.

Il existe quelques outils vraiment puissants tels que GMER qui peuvent être utilisés pour vérifier les rootkits, mais ils peuvent être un peu trop déroutants pour les utilisateurs d'ordinateurs normaux ou inexpérimentés. Un outil que je peux vous suggérer d'essayer est Nir Sopher, créé par DriverView, qui est célèbre pour avoir publié des outils utiles, gratuits et portables. Fondamentalement, DriverView est un très petit outil de seulement 33 Ko qui répertorie tous les pilotes actuellement chargés dans votre système d'exploitation Windows. Il affiche de nombreuses informations utiles sur les pilotes tels que le nom de fichier, la société, le nom du produit, la description, la version, la date de création et de modification, le chemin d'accès, le type de fichier, le service et le nom d'affichage.

Les lignes en surbrillance sont des fichiers de pilotes par Elite Keylogger et Invisible Keylogger Stealth

La plupart des pilotes chargés sont de Microsoft et généralement ils sont stables et sûrs. Vous pouvez facilement raccourcir la liste en cliquant sur la vue dans la barre de menu et sélectionnez Masquer les pilotes Microsoft où seuls les pilotes tiers seront affichés. Vous pouvez maintenant enquêter sur les pilotes non Microsoft pour voir si vous avez des pilotes malveillants possibles en recherchant le nom du fichier dans Google et en le téléchargeant sur VirusTotal pour le faire analyser avec 42 antivirus différents. Notez que DriverView n'a pas la possibilité de supprimer ou de supprimer le pilote.

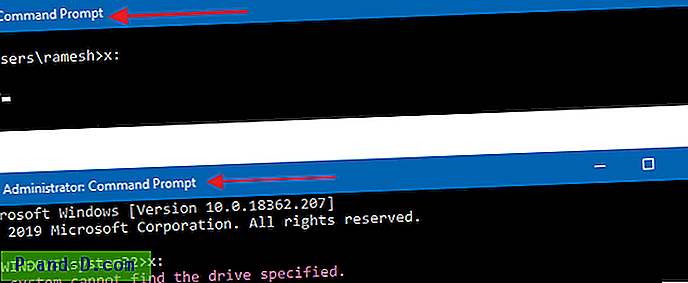

Vous devriez remarquer qu'il y a 3 pilotes inconnus qui sont dump_dumpata.sys, dump_dumpfve.sys et dump_msahci.sys répertoriés dans DriverView sur Windows 7. Si vous cliquez avec le bouton droit sur l'un des 3 pilotes de DriverView et sélectionnez Propriétés du fichier, vous obtiendrez le popup d'erreur disant « Windows ne peut pas trouver C: \ Windows \ System32 \ Drivers \ dump_msahci.sys. Assurez-vous d'avoir correctement tapé le nom, puis réessayez ».

Ces 3 fichiers ne sont pas des rootkits ou quelque chose de dangereux, mais sont liés à la création de vidages de mémoire lorsque Windows 7 se bloque. Vous pouvez facilement désactiver le chargement des 3 pilotes dump_dumpata.sys, dump_dumpfve.sys et dump_msahci.sys inconnus en accédant à Panneau de configuration> Système> Paramètres système avancés> cliquez sur le bouton Paramètres pour le démarrage et la récupération> cliquez sur le menu déroulant depuis les informations de débogage d'écriture et sélectionnez (aucun). Cliquez sur OK pour fermer toutes les fenêtres, redémarrez votre ordinateur et les 3 pilotes n'apparaîtront plus dans DriverView.

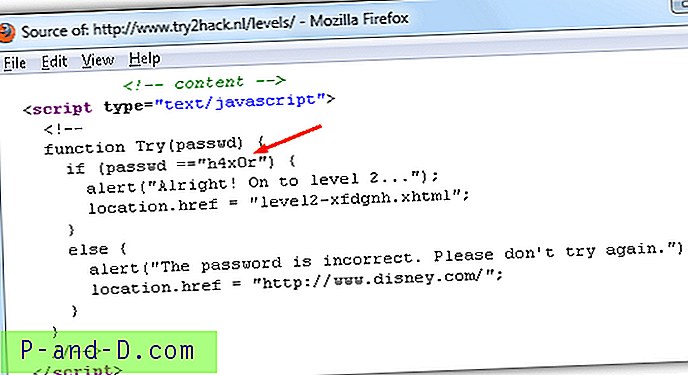

Aussi utile que DriverView est, après des tests supplémentaires, j'ai découvert que DriverView ne lit que la ressource VERSIONINFO qui peut être trouvée dans l'onglet Détails lorsque vous cliquez avec le bouton droit sur le fichier et sélectionnez Propriétés. Il n'a pas la capacité de lire le nom du signataire de la signature numérique. On peut facilement modifier les propriétés d'un fichier de pilote rootkit malveillant à l'aide d'un éditeur de ressources ou d'un crypteur et DriverView pensera qu'il appartient à Microsoft et peut-être même le masquer d'être affiché lorsque l'option "Masquer les pilotes Microsoft" est activée. Cependant, obtenir un certificat de signature de code numérique n'est pas facile. La capture d'écran animée ci-dessous est une preuve que DriverView lit la VERSIONINFO mais pas la signature numérique. Veuillez vous reporter à la première capture d'écran pour voir les informations affichées par DriverView pour le fichier RDPCDD2k.sys.

DriverView est gratuit, portable et fonctionne sur Windows 2000, Windows NT, Windows XP, Windows Vista, Windows 7 et Windows Server 2003/2008, 32 bits et 64 bits.

Télécharger DriverView